Китайские хакеры в течение почти года незамеченными "изучали" электронные базы данных правительства США и даже смогли получить права администратора в сетях федерального управления, отвечающего за подбор сотрудников центральных министерств страны. Об этом со ссылкой на заявления участников закрытого спецбрифинга в Конгрессе США сообщила в воскресенье газета The New York Times…

Механизм внесудебной блокировки web-ресурсов, применяемый в России с 2012 года, доказывает свою эффективность, заявил глава Роскомнадзора Александр Жаров в ходе выступления в рамках Петербургского международного экономического форума. При этом, отметил чиновник, механизм не мешает развиваться добропорядочным сайтам…

В США стремительно набирают популярность электронные товары, которые могут воспринимать речь своих владельцев. С виду невинные вещи, в которых использованы последние достижения высоких технологий, могут оказаться инструментами глобальной слежки. Речь идёт, например, о детских игрушках и роботах-помощниках. Приобретая подобные «чудеса техники», люди, ни о чём не подозревая, могут оказаться «под колпаком», пишут американские СМИ…

Чтобы эффективно противодействовать участившимся кибератакам на свои корпоративные ресурсы, Торгово-промышленная палата России (ТПП) обратилась к экспертной компании в сфере ИБ Group-IB с просьбой организовать адекватную вызовам времени систему кибербезопасности. В рамках достигнутых договоренностей особое внимание решено уделить проекту инфокоммуникационной интернет-платформы «Электронная ТПП», которая предназначена для поддержки российского предпринимательства…

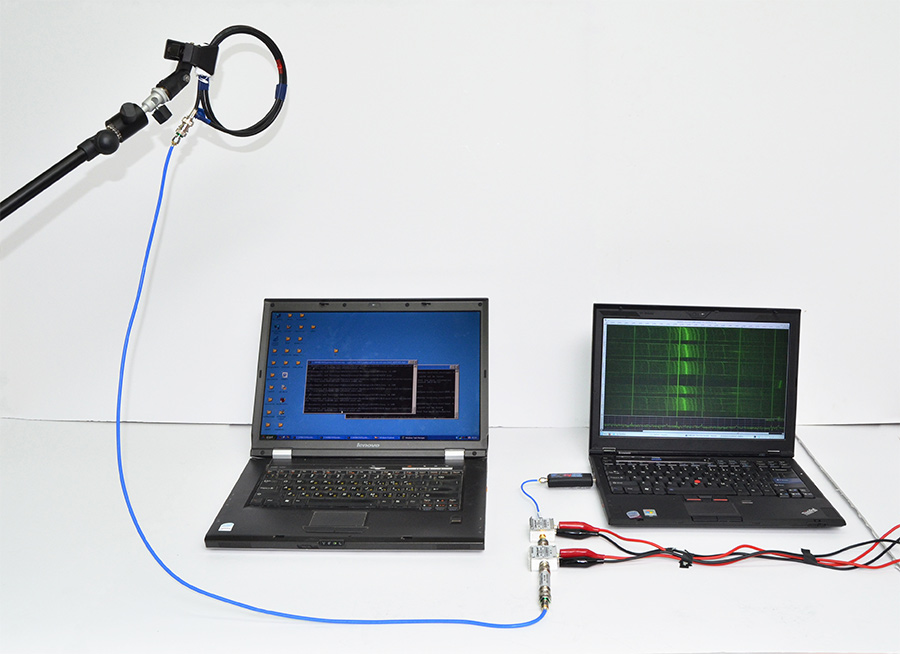

Инженеры из лаборатории экспериментальной информационной безопасности (Laboratory for Experimental Information Security, LEISec) в Тель-Авивском университете продемонстрировали дешёвую электромагнитную атаку, которая позволила извлечь секретные ключи шифрования с ноутбука, замеряя электромагнитные излучения в течение нескольких секунд с расстояния 50 см…

Экранная клавиатура Swiftkey, установленная по умолчанию в Android-устройствах от Samsung, уязвима для удаленно проводимой атаки, которую могут осуществить как кибермошенники, занявшие позицию «человека посередине» в локальной сети Wi-Fi, так и представители госструктур, осуществляющие мониторинг трафика в магистральной сети или сети Интернет-провайдера…

Специалисты из Университета Индианы и Технологического института Джорджии опубликовали отчет о ряде 0-day уязвимостей в Apple iOS и OS X. Используя найденные дырки, исследователи сумели получить информацию, хранящуюся в Keychain, взломали «песочницу» и достали конфиденциальные данные из приложений Evernote, Facebook и не только…

Группа активистов Anonymous взяла на себя ответственность за совершенную в среду, 17 июня, кибератаку на правительственные сайты Канады. В своем видеообращении Anonymous заявила, что кибернападение было совершено в знак протеста против скандального закона о борьбе с терроризмом, который значительно расширяет полномочия спецслужб Канады…

Спустя неделю после раскрытия CSRF-уязвимости в ПО ветряных электрогенераторов, производимых компанией XZERES, появилось аналогичное известие: интерфейс «человек — машина» (HMI) ветровых установок немецкого производителя RLE International GmbH содержит серьезный баг…

Функция Activation Lock, предназначенная для блокировки утерянного или украденного устройства, вызвала нарекания со стороны многих пользователей. Однако в любой защите есть уязвимые места, которыми с переменным успехом пользуются хакеры…

Сегодня в рубрике «Стартапы» — сервис You Shall Pass, генерирующий и напоминающий пароли для различных сайтов. Передаём микрофон…

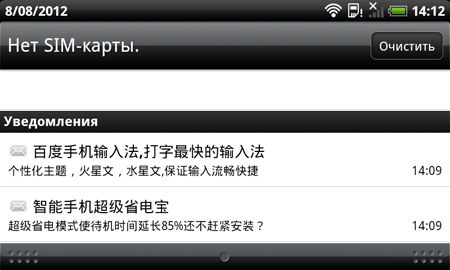

Специалисты компании «Доктор Веб» обнаружили очередного «мобильного» троянца, который демонстрирует различные рекламные уведомления, ведущие к загрузке нежелательного и вредоносного ПО. Данная программа интересна тем, что отображаемые ею сообщения имитируют поступление СМС и email-корреспонденции, в результате чего потенциальные жертвы с большей вероятностью обратят на них внимание и принесут прибыль мошенникам, установив то или иное опасное приложение…

Intel Security публикует результаты своего теста проверки знаний пользователей и их умения распознавать электронные письма, отправленные мошенниками с целью получения доступа к логинам, паролям и другим конфиденциальным данным. В исследовании приняли участие около 19000 человек из 144 стран…

18 июня в рамках XIX Петербургского международного экономического форума состоялся круглый стол на тему «Построение эффективных систем кибербезопасности», где обсуждались проблемы кибербезопасности как на уровне отдельных бизнес-структур, так и на государственном уровне…

Компания BSS объявляет о выпуске новой версии системы «FRAUD-Анализ» v. 3.4, предназначенной для предотвращения мошенничества в системах дистанционного банковского обслуживания (ДБО) юридических и физических лиц…

Американцы угрожают урезать сотрудничество с ФРГ по линии спецслужб и перевести активы Агентства национальной безопасности США в соседние европейские страны, в частности в Польшу, сообщает в воскресенье газета BILD am SONNTAG…

Еще по теме:

Международный аэропорт Варшавы "Окенче" имени Фредерика Шопена в воскресенье подвергся хакерской атаке, в результате чего произошла авария IT-системы, отвечающей за регистрацию пассажиров…

Хакерская атака, которая затронула правительственные ведомства США, была направлена на получение данных американской контрразведки. Об этом сообщает Reuters со ссылкой на два источника, близкие к расследованию…

Придуман способ, позволяющий вскрывать электронную почту даже тех, кто защитил свой аккаунт привязкой к номеру мобильного телефона, сообщает The Register со ссылкой на исследователей из Symantec. Как выяснили эксперты по безопасности, мошенники используют хитрую, но чрезвычайно простую комбинацию, чтобы брать под контроль чужие почтовые ящики. Жертвами могут быть обладатели аккаунтов в таких сервисах, как Gmail, Outlook, Yahoo! и многие другие…

Еще по теме:

Агрегатор уязвимостей Secunia объявил в сообщении на форуме, что прекращает публикацию свежих уязвимостей в открытом доступе. Под «свежими» подразумеваются все, обнаруженные в последние девять месяцев. Эта лента становится платной…

Массовый переход ресурсов и сервисов на шифрованные каналы начался еще за два года до первых публикаций о глубоком проникновении АНБ в инфраструктуру Сети. Ныне очередь принимать эстафету дошла до Reddit, которая к концу этого месяца планирует перевести свои сайты на модель HTTPS-only…

Глава Роскомнадзора Александр Жаров заявил, что статистика свидетельствует об эффективности применения «антипиратского закона». В ходе проведения Петербургского международного экономического форума руководитель ведомства сообщил, что за 2014 год численность легальных online-видеосервисов выросла на 58%, а потребителей легально размещенного контента стало больше в 1,5 раза…

Согласно документам окружного суда Сан-Франциско, теперь уже бывший агент спецслужбы США Шон Бриджес (Shaun Bridges) заявит о согласии с предъявленными ему обвинениями в краже биткоинов, которую он совершил в ходе следствия по делу подпольной торговой платформы Silk Road…

Женщины, которые регистрировались на сайтах знакомств в поисках мужей, были жестоко обмануты группой мошенников, сообщает Global News. В деле фигурируют девять обвиняемых и семь пострадавших, которые лишились более $1,5 млн. Следствие установило, что группировка выбирала себе жертв из канадок, мечтавших найти свою вторую половину…

Поисковая система DuckDuckGo, который ставит главной целью защиту приватности пользователей, работает уже шесть лет. Но самый значительной скачок посещаемости DDG пришёлся на последние два года, после публикации документов Эдварда Сноудена о шпионаже АНБ. В этот момент аудитория начала резко увеличиваться, что происходит до сих пор…

Правозащитная организация Electronic Frontier Foundation (EFF) опубликовала ежегодный доклад, в котором содержится оценка того, насколько эффективно крупнейшие IT-компании соблюдают конфиденциальность пользовательских данных, противостоят государственной слежке и политической цензуре…

Реляционная СУБД HANA производства SAP SE содержит серьезный с точки зрения безопасности недочет — дефолтный криптографический ключ для защиты паролей, сохраняемых данных и резервных копий. В минувший четверг опасная находка была оглашена на брифинге Black Hat Sessions; ее представили те же исследователи из ERPScan, которые несколько ранее раскрыли фатальные ошибки в конфигурации продуктов Oracle PeopleSoft…

Еще по теме:

Институт стандартов США (National Institute of Standards and Technology – NIST) опубликовал вторую версию рекомендаций по защите информационных систем АСУ ТП – NIST-800-82 Rev. 2. В ней собраны сведения об угрозах и уязвимостях, присущих ИС АСУ ТП, и даны довольно подробные советы о том, как от них защититься. Это – своего рода лучшие практики, связанные с разграничением доступа к таким системами и методами организации их защиты…

Мобильные решения СЭД/ECM связаны с основной системой, однако обслуживаются отдельным сервером, что связано в том числе и с вопросами информационной безопасности. Первый барьер создается на уровне сетевой инфраструктуры. Минимально необходимая защита от несанкционированного доступа обеспечивается установкой сервера, обслуживающего то или иное мобильное приложение, в защищенной зоне DMZ, отделенной двумя межсетевыми экранами: с одной стороны — от основного сервера, с другой — от сети Интернет…

Компании NGS Distribution, Symanitron и «Инфотекс» объединились для решения задач по обеспечению безопасного удалённого управления промышленными объектами, такими как трансформаторные и насосные станции, шкафы управления дорожным движением и городским освещением, а также производственными площадками металлургических и машиностроительных производств…

Депутаты Госдумы и интернет-поисковики сняли большую часть спорных моментов по резонансному законопроекту об удалении ссылок в интернете на недостоверную информацию о гражданах (так называемому законопроекту о "праве на забвение"). Об этом говорится в заявлении Российской ассоциации электронных коммуникаций (РАЭК), опубликованном на ее сайте…

Еще по теме:

Бывший директор АНБ Майкл Хэйден (Michael Hayden) сообщил в видеоинтервью для The Wall Street Journal, что он крайне удивлен тем, насколько незначительными оказались реформы разведывательных ведомств в США и за рубежом, проведенные за два года с момента обнародования Эдвардом Сноуденом конфиденциальных документов АНБ…

Drupal пропатчила несколько уязвимостей в версиях 6 и 7 системы управления контентом, включая критический баг, позволяющий атакующему получать контроль над учетными записями администраторов и исполнять произвольные действия на целевых сайтах…

Как сообщает один из экспертов ERPScan Александр Поляков (Alexander Polyakov), установленные по умолчанию настройки безопасности в SAP HANA (система управления базами данных) подвергают их угрозе компрометации. Злоумышленникам достаточно воспользоваться универсальным стандартным ключом, чтобы расшифровать учетные данные пользователей системы и обойти таким образом парольную защиту. По словам специалиста, замена уязвимых ключей в большинстве случаев не проводится.

Интернет-провайдер подал в суд на маркетинговое агентство и требует $60 млн за спам-рассылки, сообщает FOX13. Исковое заявление подал американский провайдер XMission, находящийся в штате Юта. Ответчиком выступает компания Clickbooth.com из Флориды. Согласно обвинению, компания отправляла нежелательные сообщения более чем на 100 тыс. электронных адресов…

Компания Incapsula (собственность Imperva), специализирующаяся на CDN-услугах и облачной защите, опубликовала свой первый квартальный отчет о DDoS за период с 1 марта по 7 мая текущего года. Отражая атаки по своей клиентской базе, эксперты разделили их на две ярко выраженные разновидности. С одной стороны, они наблюдали затяжные, сложные, многоэтапные инциденты, которые можно сравнить с целевыми атаками APT-типа…

В популярном наборе инструментов Magnitude появился эксплоит для недавно устраненной уязвимости (CVE-2015-3105) в Flash Player от Adobe. Несмотря на то, что брешь была устранена в недавнем обновлении проигрывателя, многие пользователи все еще используют его устаревшую версию, предупреждают исследователи из Trend Micro. По их данным, в большинстве случаев злоумышленники используют Magnitude для распространения вируса-вымогателя CryptoWall 3.0…

Согласно утекшим в прошлом году в результате инцидента с Sony документам, Американская ассоциация кинокомпаний (Motion Picture Association of America, MPAA) помогла генеральному прокурору штата Миссисипи Джиму Худу (Jim Hood) возобновить дело об online-пиратстве, обвиняемой стороной в котором выступает Google. В ответ техногигант подал на прокурора в суд в надежде получить информацию об имеющихся у обвинителя доказательствах…

Атака на кадровую службу федерального правительства США, о которой стало известно в этом месяце, началась еще в декабре 2014 года. Некоторые сведения указывают на то, что для проникновения использовалась тактика на основе социнженерии. В результате хакеры смогли получить валидные учетные данные и скрытно «путешествовать» по сети OPM…

В четверг, 18 июня, ресурс WikiLeaks обнародовал 276,394 тыс. документов, похищенных в результате взлома корпоративной сети Sony Pictures Entertainment. WikiLeaks заявил, что документы вызовут общественный интерес, так как Sony тесно связана с Белым домом США и с американским военно-промышленным комплексом, а также из-за влияния компании на принятие законов, касающихся интернет-политики…

Компания Samsung пообещала в ближайшие дни опубликовать обновление, которое устраняет опасную уязвимость в клавиатурном приложении телефонов Galaxy. По оценкам экспертов, баг затронул до 600 млн аппаратов, проданных по всему миру, включая Galaxy S4 Mini, S4, S5 и недавно выпущенный S6…

Разработчик Адам Белл опубликовал необычное видео с участием iPad и iOS 9. В небольшом окне вовсю работает… известный FPS-шутер Doom! И это ни разу не джейлбрейк — просто Адам «хакнул» новую функцию «Картинка в картинке» (Picture-in-Picture)…

2014 год стал юбилейным для ежегодного CEE-SECR. В новую декаду конференция вступает с обновлённым и расширенным списком тем. Программу предстоящего события составят три блока: ИТ-тренды, традиционные темы и разработка программного обеспечения в предметных областях. Конференция приглашает к подаче заявок на выступления. Приём открыт до 15 июля. Авторы, чьи работы буду приняты, участвуют бесплатно…

Математики из Университета штата Вашингтон (WSU) разработали код шифрования, способный парировать феноменальную мощность взлома с помощью квантового компьютера. Используя высокий уровень теории чисел и криптографии, исследователи переработали печально известный старый шифр, называемый сверхдлинная последовательность (knapsack), чтобы создать интернет-систему безопасности, лучше подготовленную к будущим требованиям…