В прошлый раз мы рассмотрели утилиту WeBaCoo (https://defcon.ru/penetration-testing/647), которая позволяет организовать скрытый shell посредством web cookie. Сегодня рассмотрим метод сокрытия наших данных и обход firewalls с помощью механизма туннелирования данных через DNS…

Сказки о безопасности: Как в королевстве телефонную связь делали, или помните о паролях по умолчанию

С одной стороны, королевство Эрика Справедливого граничило с королевством Жадины I, а с другой, было окружено непроходимыми горами с обрывистыми скалами и глубокими пещерами. Как-то раз увидели пограничники, что с гор едет к ним посольство. Оказалось, что это посольство гномов…

Исследователи информационной безопасности обнаружили ряд серьезных уязвимостей в одном из компонентов ядра мобильной ОС Android под названием Stagefright (библиотека для работы с файлами мультимедиа, например PDF). Первым о проблемах в компоненте Stagefright заявил исследователь из компании Zimperium Labs Джошуа Дрейк (Joshua J. Drake). Кроме того, об обнаружении серьезной уязвимости в Android заявила компания TrendMicro…

Состояние гонки – ошибка, допущенная при разработки программы, приводящая к нежелательному поведению данной программы в процессе её исполнения из-за временных задержек в работе. Краткое описание в соответствии с CWE-362…

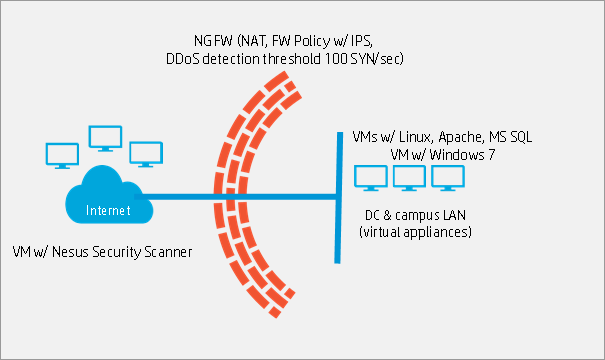

Атаки типа распределённый отказ в обслуживании (DDoS) атак по-прежнему находятся в верхних строках анти-рейтинга. DDoS-атаки против коммерческих организаций доказали свою эффективность в срыве бизнеса и привлечения внимания компании. Например, за счет использования массивных бот-сетей, собранных из скомпрометированных компьютеров, хакеры запустили ряд получивших широкую огласку и весьма разрушительных DDoS-атак против американских банков…

В королевстве Эрика Справедливого пришло время искать нового начальника стражи королевского замка — прежний свое отслужил, да и трудновато ему стало с новыми угрозами справляться. Дело серьезное, а потому с каждым претендентом король решил беседовать лично. Кандидатов было не много, не мало, но вот очередь дошла до Рагнера Осторожного…

В этой статье мы поговорим о тестировании приложений в Mac OS, что часто бывает полезно в тех случаях, когда, например, у вас под рукой нет джейлбрейкового устройства, а нужно проверить работоспособность эксплоита. Мы также рассмотрим различные возможности и ограничения, присутствующие при тестировании приложений на Маке. Перед началом экспериментов у вас должен быть установлен Xcode. Приложения будут запускаться в iOS-симуляторе…

Недавно стало известно об «уязвимости» в системе для корпоративных клиентов такси-сервиса Gett. Как выяснили исследователи, всем им по умолчанию выдавались одинаковые пароли (естественно, многие из них никто потом не меняет). В итоге, зная один пароль, злоумышленники могли попасть в множество аккаунтов сразу (среди клиентов Google Россия, «Вконтакте», Ozon и другие компании)…

Те пользователи облачных сервисов Google, которые озабочены безопасностью данных и защитой личных сведений при решении своих задач, могут теперь воспользоваться собственными криптографическими ключами для шифрования своих данных. Корпорация запустила бета-версию программы Customer-Supplied Encryption Keys for Google Compute Engine, которая позволяет клиентам шифровать данные с использованием ключей, которыми они сами полностью владеют и управляют…

Джулиан Ассанж о «возрождении» платформы WikiLeaks и своей готовности помочь Комитету по расследованию скандала вокруг АНБ…

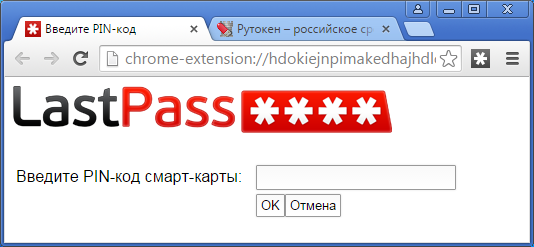

Относительно недавно у компании LastPass, разработчика одноименного менеджера паролей, произошла утечка данных пользователей и возникла опасность доступа злоумышленников к мастер-паролям (хоть они и не были украдены в открытом виде). Этот инцидент нанес серьезный удар по их имиджу, хотя стоит признать, что такое могло произойти и с любым из их конкурентов…

Ранее мы писали о разграничении информационных систем при защите персональных данных. Предмет этой статьи — ограничение нагрузки на сервер при ограниченном бюджете…

Обычно информационная безопасность “продается” (производителями заказчикам, а службами ИБ/ИТ своему руководству) под видом борьбы со страхом (утечки, вируса, DDoS и т.п.) или выполнения нормативных требований (ФЗ-152, 382-П Банка России, 17-й приказ ФСТЭК, 378-й приказ ФСБ). Это традиционный взгляд на безопасность и на средства ее реализующие…

Социальная сеть Facebook, несмотря на огромную популярность, обладает на редкость трудной для освоения системой настроек. Разобраться во множестве опций формирования ленты, отображения личных данных и безопасности сможет далеко не каждый пользователь. В компании, очевидно, тоже понимают эту проблему, и поэтому представили на днях новый инструмент, с помощью которого вы сможете наконец-то понять, как защитить свой аккаунт от взлома…